用友软件感染.locked勒索病毒数据解密恢复,.locked1勒索病毒解密恢复

- 客户名称:国内某公司

- 售前服务顾问:王顾问

- 恢复工程师:魏工

- 恢复工期:1天

- 恢复范围:一台服务器

- 恢复率:100%

.locked勒索病毒是一种恶意软件,属于勒索病毒的一种变种。它从2022年首次出现,首次出现就呈现大规模爆发的状态,当时其利用零日漏洞瞬间大面积加密企业服务器,该勒索病毒一般是通过漏洞方式进行大规模感染计算机系统。一旦感染,.locked勒索病毒会对用户的数据文件进行加密,以限制用户对这些文件的访问权限。通常,该病毒会使用强大的加密算法,如RSA(Rivest-Shamir-Adleman)或AES(Advanced Encryption Standard),来加密文件。这些算法是目前广泛应用于加密领域的安全算法,它们使用复杂的数学运算和密钥来确保加密的强度和安全性。

2023年6月10日,locked勒索病毒又一次集中爆发,导致大量用户的机器一夜之间文件都被加密。

用友软件感染.locked勒索病毒数据解密恢复,.locked1勒索病毒解密恢复

案例简介:

.locked勒索病毒是一种恶意软件,属于勒索病毒的一种变种。它从2022年首次出现,首次出现就呈现大规模爆发的状态,当时其利用零日漏洞瞬间大面积加密企业服务器,该勒索病毒一般是通过漏洞方式进行大规模感染计算机系统。一旦感染,.locked勒索病毒会对用户的数据文件进行加密,以限制用户对这些文件的访问权限。通常,该病毒会使用强大的加密算法,如RSA(Rivest-Shamir-Adleman)或AES(Advanced Encryption Standard),来加密文件。这些算法是目前广泛应用于加密领域的安全算法,它们使用复杂的数学运算和密钥来确保加密的强度和安全性。

2023年6月10日,locked勒索病毒又一次集中爆发,导致大量用户的机器一夜之间文件都被加密。

引言:

在当今数字化时代,勒索病毒已成为网络安全威胁的一个主要问题。每个月都有新的勒索病毒变种出现,其中之一就是 ".locked" 勒索病毒。本文将详细介绍 ".locked" 勒索病毒是什么,以及如何恢复被该病毒加密的数据文件。

如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(sjhf91)进行免费咨询获取数据恢复的相关帮助。

一、什么是.locked勒索病毒?

.locked勒索病毒是一种恶意软件,属于勒索病毒的一种变种。它从2022年首次出现,首次出现就呈现大规模爆发的状态,当时其利用零日漏洞瞬间大面积加密企业服务器,该勒索病毒一般是通过漏洞方式进行大规模感染计算机系统。一旦感染,.locked勒索病毒会对用户的数据文件进行加密,以限制用户对这些文件的访问权限。通常,该病毒会使用强大的加密算法,如RSA(Rivest-Shamir-Adleman)或AES(Advanced Encryption Standard),来加密文件。这些算法是目前广泛应用于加密领域的安全算法,它们使用复杂的数学运算和密钥来确保加密的强度和安全性。

2023年6月10日,locked勒索病毒又一次集中爆发,导致大量用户的机器一夜之间文件都被加密。

.locked勒索病毒加密特征:

文件扩展名变化:被.locked勒索病毒加密的文件通常会修改其文件扩展名,例如将"1.docx"变为"1.docx.locked"。这个修改是为了使用户无法正常打开或使用文件。

勒索提示信息:一旦文件被加密,.locked勒索病毒通常会在受感染的计算机上留下勒索说明文件READ_ME1.html,这里会写明通常要求受害者支付赎金才能获取解密密钥或工具。

.locked勒索病毒加密算法:

.locked勒索病毒使用的具体加密算法没有被公开透露。目前常见的勒索病毒使用的加密算法,如RSA(Rivest-Shamir-Adleman)或AES(Advanced Encryption Standard)。这些算法被广泛用于数据保护和加密,它们使用复杂的数学运算和密钥来确保加密的强度和安全性。

READ_ME1.html勒索说明信文件内容:

send 0.1btc to my address:bc1ql8an5slxutu3yjyu9rvhsfcpv29tsfhv3j9lr4. contact email:service@hellowinter.online,if you can't contact my email, please contact some data recovery company(suggest taobao.com), may they can contact to me .your id: ATNNzfsdfsfsdh/ginpkFZHZVBMDU6R+zWg9qV4KJJMB7UZvX2mUT3BBsJaxe59s8ogHxQkZXnrt/itTMrpV6BFUBJ1z7wlkLa3gr4fkDbNElj4GW+KoSHOLsgWDUExLbiCOaPKQm595llUHa15a+i0B5Ugai2GefjPYbOmzBnt3OIg+yF0gSeCnORTtpddxkbf02i2wCD2cWyiSBQHi7CzbAG71qH0PHaNrX6ntc3N1l8xM8jvCuJTYNnQHi77LE+0Ck9ZjwMzT+7sEgPB3AWMooB1LxMXqFVQ9OIAhN1PT4G4R00cDkTp9XZNckJGobwBrZESyB9Y2sh/GMgbtaBTBu7gX6OnDr6mGVl0+DZ319bofw1H0ELEqPtYB3+0I9q0bdX0TqvMeM2nhvyWfDihogpTgB2HqnZ06qG2xoLYdryekxPMoZWUnnvXPqN/mtO9yQp16KXy8qnmEveoWRTifMB7leKv3ZDUzG2TiLkvjrR4a2AlEOm1fHjiq/xXjrfxBpWgdeanXK9cC5GDdi4Ioql+f0nIXFCuHCotXi/14tIoUrvh9nW7ilryQWeAAQ4R7ijZ8Om+7vMB7GerZuKFDfXeGzQ2qZRnHXlQbmLY+O40Q2LI09ySUMUOOz8ru+WEumfyv6aQxj+wc5mrXq6Jefh1lLbpLjvUxfW8uKMA9CPLSTJhhecp1nA+dAWndTGTsZQyg5pnhKpZ19pRC3Z8rJWXfGeQI4l0pgIObsREHnPzIsEreXdgqFDpQ7u4Ait8o7Wx0J5ZPLCQ9RhaUzqoVcNGA7E87YK7NIVyxCdTTGxPhLzsnHAUE3OOW9v08O7GU5EyJGD2Vb30CJCJc6J+IS+yMlzKTzGWtHdaIPFEU+SmASUSsrRnTZwIhltnn91xSvUtyE7icEmDDg/N3c5yxd/KVGkJB/fQyJuTW6ivw3gwSc7fw+oGZiJ6/mvC354Nh14A8T9XfocQT8ghd1sc9WvcBAMJbg0oqPpBL2rz0e+Pp+GtF54Twpd86/b2k5g2VswAlR5RC/3LDpThec/OrTmHTd6+qxXyR1xGPrSE9gEjtCwVCxk7MbJ3gxB+jvvbu3MW7HJdrnb1quGfpKRqUQpQH4iZSAgNmV4zUAfvp2XW2GUqNpKRfxdeU1J3l2x9VRqGO8obvaLHSSTxnjM0qJPPb0T7bsQpLygz2CLwOixGY=

二、被.locked勒索病毒加密的数据文件如何恢复?

尽管.locked勒索病毒的加密算法很强大,但在某些情况下,您可能有机会恢复被加密的数据文件。以下是一些可能的方法:

恢复备份文件:如果您定期备份数据文件,并且备份是在感染发生之前创建的,您可以尝试从备份中恢复文件。确保在恢复之前彻底清除感染的计算机系统,以防止再次感染。

寻求专业帮助:联系数据恢复公司或者数据恢复专家,他们可能有经验和工具来处理勒索病毒的加密。他们一般能够提供有关如何解密数据的建议或服务。

如果您在面对被勒索病毒攻击导致的数据文件加密问题时需要技术支持,欢迎联系我们的技术服务号(sjhf91),我们可以帮助您找到数据恢复的最佳解决方案。

三、.locked勒索病毒数据恢复案例

被加密的数据情况:

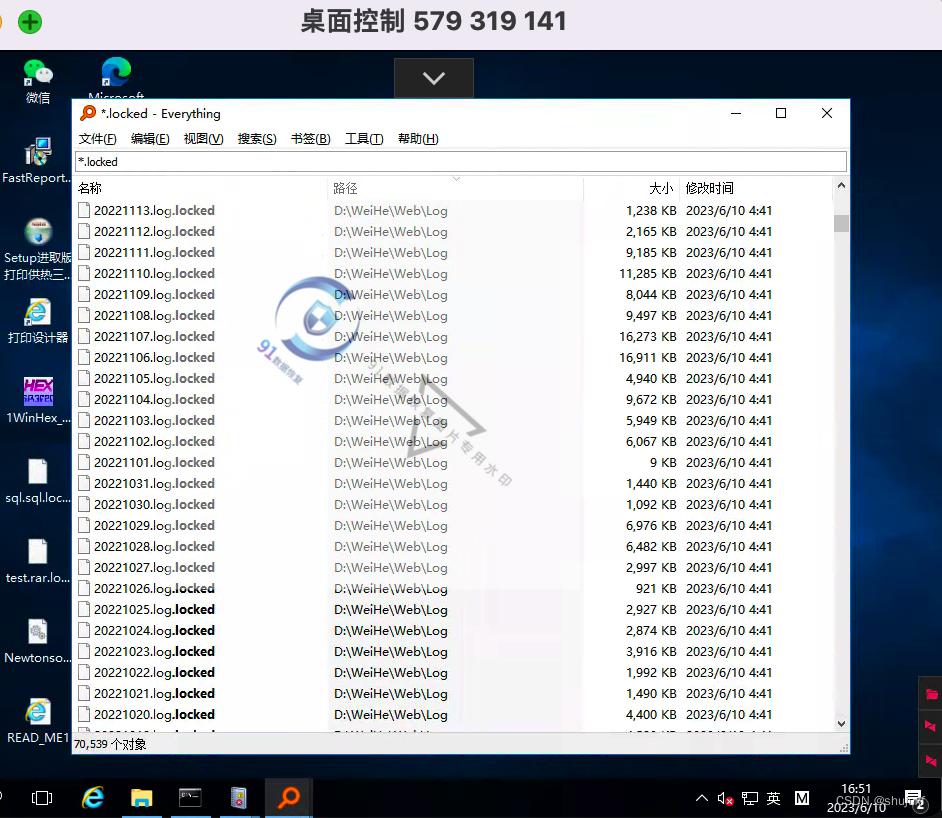

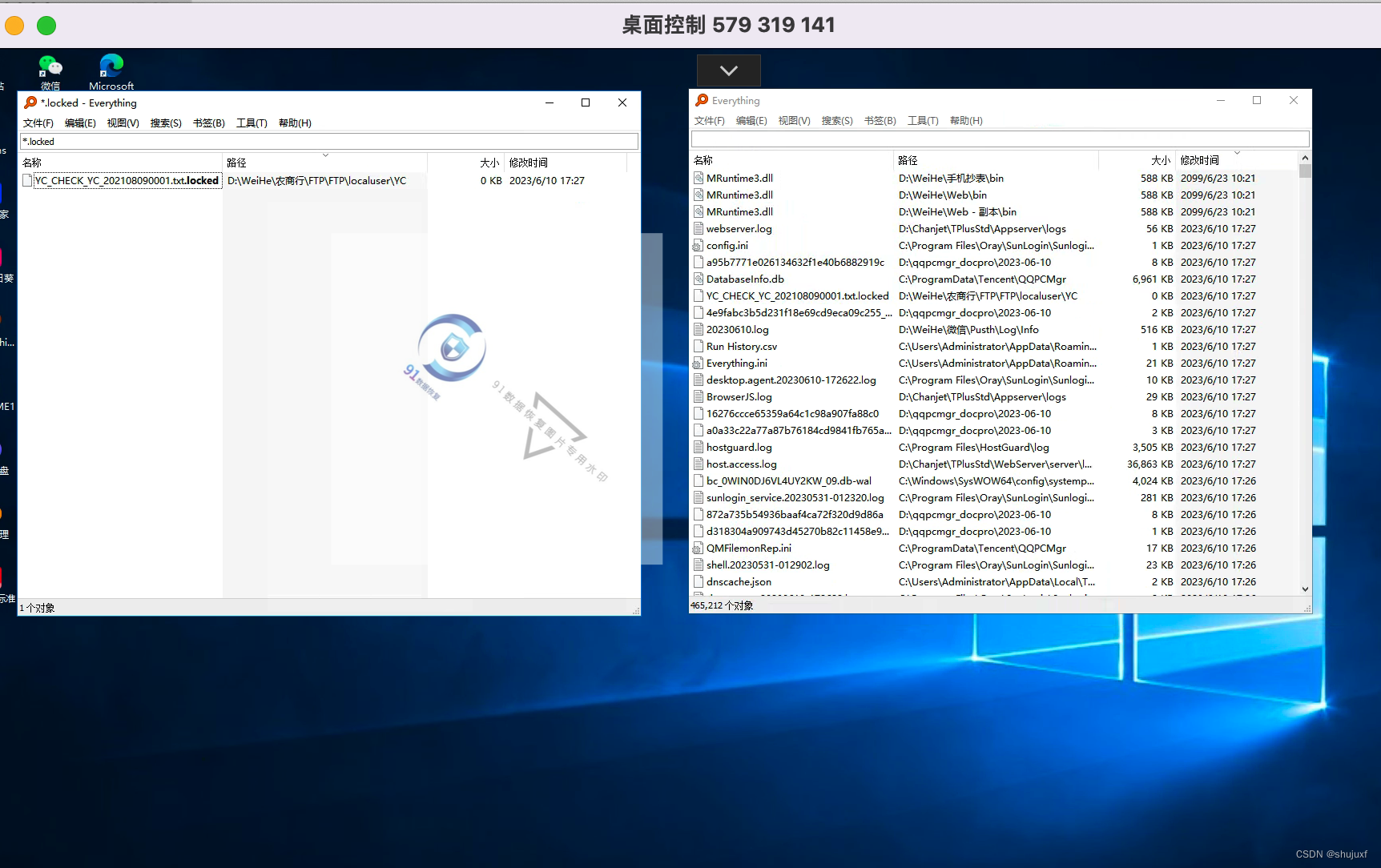

一台公司服务器,被加密的的数据7万多个,主要需要恢复用友软件的数据库文件。

数据恢复完成情况:

数据完成恢复,7万多个加密文件,包括数据库文件均全部100%恢复。恢复完成的文件均可以正常打开及使用。

四、预防.locked勒索病毒的安全措施:

更新软件和操作系统:定期安装最新的安全补丁和更新,以修补软件和操作系统中的漏洞,减少黑客利用的机会。

谨慎打开附件和点击链接:避免打开来自不可信来源的电子邮件附件,尤其是可疑的压缩文件或执行文件。同时,要小心点击未知或可疑的链接,以防止恶意软件下载到您的计算机。

使用强密码和多因素身份验证:选择强大而独特的密码,并启用多因素身份验证,以增加您的账户安全性。

备份数据文件:定期备份重要的数据文件,并将其存储在离线或云存储中。这样,在感染勒索病毒后,您仍然可以从备份中恢复文件,而无需支付赎金。

安全意识培训:进行网络安全意识培训,教育用户如何识别和避免恶意链接、垃圾邮件和可疑的下载来源。提醒他们不要随意打开未知的电子邮件附件,尤其是来自不可信来源的文件。

安装可靠的安全软件:确保您的计算机上安装了可靠的防病毒软件和防火墙,并及时更新其病毒数据库和规则。这些安全工具可以帮助检测和阻止勒索病毒的入侵。

小心下载和安装软件:仅从官方和可信任的来源下载软件。避免下载来自非官方或怀疑不安全的网站的软件,以减少感染勒索病毒的风险。

定期进行数据备份:定期备份您的重要数据到外部设备或云存储中,并确保备份是完整和可访问的。这样,即使您的数据被加密,您仍可以从备份中恢复。

注意网络安全危险:时刻保持警惕,避免访问和下载来自不可信的网站、恶意广告或疑似感染的链接。注意社交工程攻击,如钓鱼邮件和欺诈性网站。

更新密码策略:使用复杂、独特且难以猜测的密码,并定期更改密码。避免在多个平台或服务中重复使用相同的密码。

监控和检测:定期监控计算机系统的活动和网络流量,及时发现异常行为和可疑活动。使用安全事件和入侵检测系统来帮助提前发现勒索病毒的入侵行为。

及时更新最新版本的软件:一般最新的版本的软件往往会在安全性上有会有更新提升,修复以往发现的软件漏洞,所以一般情况下建议保持软件的更新及时性。

以下是2023年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.360勒索病毒,halo勒索病毒,.malox勒索病毒,mallox勒索病毒,xollam勒索病毒,faust勒索病毒,lockbit勒索病毒,locked1勒索病毒,locked勒索病毒,lockbit3.0勒索病毒,eight勒索病毒,locked勒索病毒,.[MyFile@waifu.club].mkp勒索病毒,mkp勒索病毒,[torres@proxy.tg].mkp勒索病毒,milovski勒索病毒,milovski-V勒索病毒,.[back23@vpn.tg].makop勒索病毒,makop勒索病毒,devos勒索病毒,.[back23@vpn.tg].eking勒索病毒,eking勒索病毒,[newfact@rape.lol].eking勒索病毒,.[comingback2022@cock.li].eking勒索病毒,Globeimposter-Alpha865qqz勒索病毒,.[hpsupport@privatemail.com].Elbie勒索病毒,.Elibe勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,.[myers@cock.li].Devos勒索病毒,[tomas1991goldberg@medmail.ch].Devos勒索病毒,.[hudsonL@cock.li].Devos勒索病毒,[myers@airmail.cc].Devos,.[killhackfiles@cock.li].Devos勒索病毒,.[support2022@cock.li].faust勒索病毒,.[tsai.shen@mailfence.com].faust勒索病毒,faust勒索病毒等。