.weax勒索病毒:了解最新变种,以及如何保护您的数据

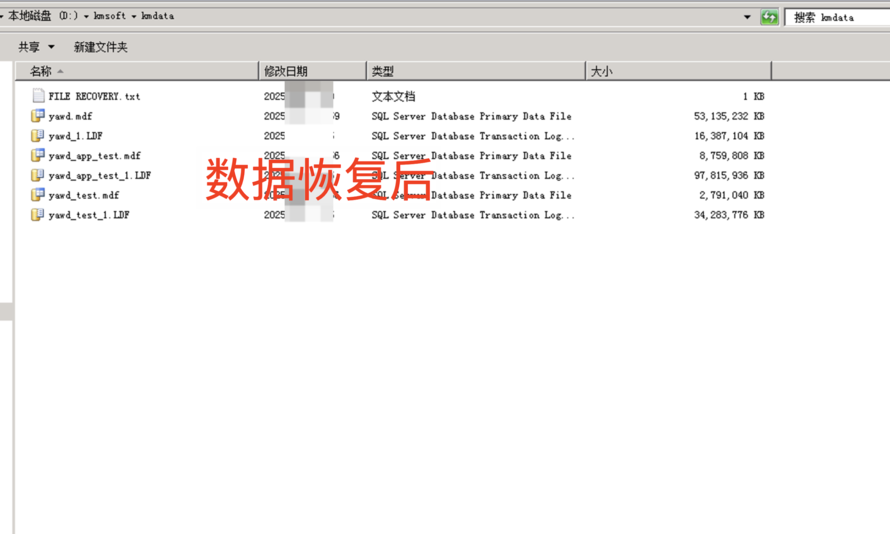

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

随着网络威胁的不断演变,勒索软件(Ransomware)依然是个人用户和企业面临的严峻挑战。它们通过加密用户的重要文件,然后勒索赎金以换取解密密钥。近期,一种名为 .weax的勒索病毒引起了安全界的关注。本文旨在介绍 .weax 勒索病毒,探讨被其加密后数据恢复的可能性,并提供关键的预防措施。

.weax勒索病毒:了解最新变种,以及如何保护您的数据

案例简介:

随着网络威胁的不断演变,勒索软件(Ransomware)依然是个人用户和企业面临的严峻挑战。它们通过加密用户的重要文件,然后勒索赎金以换取解密密钥。近期,一种名为 .weax的勒索病毒引起了安全界的关注。本文旨在介绍 .weax 勒索病毒,探讨被其加密后数据恢复的可能性,并提供关键的预防措施。

引言

随着网络威胁的不断演变,勒索软件(Ransomware)依然是个人用户和企业面临的严峻挑战。它们通过加密用户的重要文件,然后勒索赎金以换取解密密钥。近期,一种名为 .weax的勒索病毒引起了安全界的关注。本文旨在介绍 .weax 勒索病毒,探讨被其加密后数据恢复的可能性,并提供关键的预防措施。如果受感染的数据确实有恢复的价值与必要性,您可添加我们的技术服务号(shujuxf)进行免费咨询获取数据恢复的相关帮助。

关联性

我们来详细介绍一下勒索病毒之间的关联性,特别是像 .weax 这样的新病毒可能与 Ryuk、Conti、LockBit 等知名勒索软件家族的关联:

勒索病毒之间的关联性:不仅仅是名字

您提到的这一点非常重要——勒索病毒世界并非完全由全新的、孤立的威胁构成。很多时候,一个新出现的勒索病毒(比如 .weax)与现有的、更知名的勒索软件家族(如 Ryuk, Conti, LockBit)之间存在某种程度的关联。这种关联性可以从几个层面来理解:

-

技术基础与代码复用 (Code Reuse & Technical Foundations):

-

- 核心组件共享: 新的勒索病毒开发者可能会借鉴或直接使用现有勒索软件家族的核心加密模块、命令与控制(C2)通信协议、数据泄露功能、系统信息收集工具等。这可以大大缩短开发时间,并可能继承原有软件的某些已知功能或弱点。

- 架构相似: 勒索软件的攻击架构(如如何发现易受攻击的系统、如何部署、如何管理受害者、如何处理赎金支付)往往有共通的模式。一个新家族可能会模仿成熟家族的架构,例如采用 RaaS(勒索软件即服务)模式,或者使用特定的攻击链(如利用相似的漏洞进行初始访问)。

- 开发工具/框架: 存在一些公开或私有的勒索软件开发工具包或框架,新的开发团队可能会基于这些工具创建自己的变种,导致技术特征相似。

-

运营模式与攻击策略 (Operational Tactics & Business Models):

-

- RaaS (勒索软件即服务) 模式: 这是关联性的一个重要驱动因素。像 LockBit 这样的家族是 RaaS 的典型代表。他们开发勒索软件工具,然后将其出租给其他犯罪分子(“合作伙伴”或“ affiliates”)。这些合作伙伴使用 LockBit 的工具进行攻击,而 LockBit 团队则从中抽取一定比例的赎金。因此,.weax 可能源自某个 RaaS 平台,或者其运营模式与 LockBit 等类似。

- 供应链攻击偏好: 某些勒索软件家族(如 Conti, Ryuk)以其擅长利用供应链攻击(如通过软件供应商、服务提供商)或复杂的初始访问策略(如利用信息窃取器、钓鱼邮件)而闻名。一个新的勒索病毒如果采用了类似的攻击方式,就可能与这些家族在策略层面有关联。

- 数据泄露与双重勒索: 许多现代勒索软件家族(包括 Conti, LockBit, Ryuk 的某些变种)不仅加密数据,还会窃取数据并威胁公开,以此增加受害者支付赎金的压力(双重勒索)。如果一个新出现的 .weax 病毒也采用了这种策略,就表明它在威胁模式上与这些更成熟的家族看齐。

- 目标选择: 某些勒索软件团伙专注于特定类型的受害者,如大型企业、医疗机构、政府机构等。如果 .weax 的攻击目标与 Ryuk 或 Conti 历史上攻击的目标相似,这也可能暗示着某种关联或学习。

-

开发团队与犯罪组织 (Development Teams & Criminal Organizations):

-

- 人员流动: 有时,一个勒索软件团伙可能会解散,其成员可能加入其他团伙,或者利用他们在原团伙中学到的知识和代码来创建新的勒索软件家族。这可能导致新旧家族之间存在技术或运营上的联系。

- 相同背后的组织: 在某些情况下,表面上不同的勒索软件家族可能实际上由同一个核心犯罪组织控制或协调,他们可能根据市场变化或打击力度调整策略,推出新的家族名称,但其底层运营和目标可能相似。

如何判断关联性?

安全研究人员(如卡巴斯基、迈克菲、奇安信等)通过分析勒索病毒样本,可以识别出上述的技术特征、加密算法、C2 通信模式、使用的漏洞、勒索信的文本风格、攻击链的相似性等,来判断一个新出现的勒索病毒(如 .weax)与已知家族(如 Ryuk, Conti, LockBit)的关联程度。这种分析对于了解威胁的演变、预测未来的攻击趋势以及开发有效的防御和缓解措施至关重要。

当提到 .weax 可能与 Ryuk, Conti, LockBit 等家族有关联时,通常意味着它在技术实现、运营模式、攻击策略或背后的犯罪组织方面,与这些成熟且臭名昭著的勒索软件家族存在相似之处或继承关系。理解这种关联性有助于我们更全面地认识 .weax 威胁的本质,并借鉴针对这些已知家族的防御经验来保护自己。 数据的重要性不容小觑,您可添加我们的技术服务号(shujuxf),我们将立即响应您的求助,提供针对性的技术支持。

被.weax勒索病毒加密后的数据恢复案例:

保持系统和软件更新:构筑数字安全的坚固防线

“保持系统和软件更新”是网络安全防御中最基本也是最有效的一环。其核心思想是:及时安装操作系统(如 Windows, macOS, Linux)以及所有应用程序(如浏览器、办公软件、媒体播放器、安全软件等)发布的安全更新(Security Updates)和补丁(Patches)。 这些更新旨在修复软件中已知的漏洞(Vulnerabilities)。

为什么更新如此重要?—— 漏洞是攻击者的入口

软件在开发过程中,或者在长期使用后,可能会被发现存在设计或编码上的缺陷,这些缺陷被称为“漏洞”。攻击者(包括勒索病毒作者)会积极寻找并利用这些漏洞,因为它们可以绕过系统的安全机制,获得未经授权的访问权限。

如何有效执行“保持更新”?- 启用自动更新: 对于操作系统和关键应用程序(尤其是防病毒软件),强烈建议启用自动更新功能。这是最省心、最有效的保持更新的方式。

- 定期检查手动更新: 对于那些不支持自动更新的软件,或者需要特定配置才能自动更新的环境,应建立定期检查和手动安装更新的流程。

- 关注安全公告: 对于关键业务系统或特定软件,关注其官方发布的安全公告,了解最新的威胁和补丁信息。

- 测试生产环境更新: 在将更新部署到生产环境之前,尤其是在企业环境中,最好先在测试环境中验证更新,以避免不兼容或意外问题影响业务运行。

后缀.wxx勒索病毒,.weax勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.wstop勒索病毒,.sstop勒索病毒,.chewbacca勒索病毒,.restorebackup勒索病毒,.inl3勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.[[dataserver@airmail.cc]].wstop勒索病毒,[[BaseData@airmail]].wstop勒索病毒,[[BitCloud@cock.li]].wstop勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[Mirex@airmail.cc].mkp勒索病毒,.[sspdlk00036@cock.li].mkp勒索病毒,[newqq77@tuta.io].mkp勒索病毒,.REVRAC勒索病毒,.redfox勒索病毒,.hero77勒索病毒,.kat6.l6st6r勒索病毒,.moneyistime勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。