服务器感染了.weax勒索病毒,如何确保数据文件完整恢复?

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

在2025年的网络安全威胁图谱中,.weax勒索病毒凭借其“双重加密+无差别攻击”的组合策略,已成为全球企业与个人用户面临的最严峻挑战之一。该病毒通过融合RSA-2048非对称加密与AES-256对称加密技术,在短短数月内攻陷超200万台终端设备,从跨国企业的核心数据库到个人用户的珍贵照片库均遭重创。本文将从病毒机制、数据恢复方法及防御体系三方面展开系统性分析。

服务器感染了.weax勒索病毒,如何确保数据文件完整恢复?

案例简介:

在2025年的网络安全威胁图谱中,.weax勒索病毒凭借其“双重加密+无差别攻击”的组合策略,已成为全球企业与个人用户面临的最严峻挑战之一。该病毒通过融合RSA-2048非对称加密与AES-256对称加密技术,在短短数月内攻陷超200万台终端设备,从跨国企业的核心数据库到个人用户的珍贵照片库均遭重创。本文将从病毒机制、数据恢复方法及防御体系三方面展开系统性分析。

导言

在2025年的网络安全威胁图谱中,.weax勒索病毒凭借其“双重加密+无差别攻击”的组合策略,已成为全球企业与个人用户面临的最严峻挑战之一。该病毒通过融合RSA-2048非对称加密与AES-256对称加密技术,在短短数月内攻陷超200万台终端设备,从跨国企业的核心数据库到个人用户的珍贵照片库均遭重创。本文将从病毒机制、数据恢复方法及防御体系三方面展开系统性分析。当面对被勒索病毒攻击导致的数据文件加密问题时,您可添加我们的技术服务号(sjhf91)。我们将为您提供专业、快速的数据恢复技术支持。

一、.weax勒索病毒的核心攻击机制

1. 双重加密:切断自主恢复路径

病毒采用两层加密体系:

- 第一层(RSA-2048):生成一对公私钥,公钥嵌入病毒代码,私钥由攻击者独占。加密用户文件时,病毒使用公钥对AES-256的加密密钥进行二次加密,生成“密钥包”,确保只有攻击者私钥能解密AES密钥。

- 第二层(AES-256):对用户文件(如文档、图片、数据库等)实施军用级加密,256位密钥长度使暴力破解需尝试2^256种组合,理论上不可破解。加密后文件扩展名强制修改为“.weax”,并删除原始文件。

2. 无差别攻击:全类型文件“通杀”

病毒通过以下规则实现全路径覆盖:

- 文件类型白名单:仅排除系统关键文件(如.exe、.dll)以维持系统基本运行,其余文件(如.docx、.jpg、.sql、.pst)均被加密。

- 路径遍历攻击:从系统根目录开始递归扫描所有磁盘分区,包括网络共享文件夹与云存储同步目录。某跨国企业案例中,病毒通过映射网络驱动器,加密了全球200个分支机构的共享文件。

- 多线程加速:利用多核CPU并行加密,单台设备可在3分钟内完成数万文件加密。测试显示,100GB数据加密仅需12分钟,远超用户手动干预的响应时间。

3. 勒索闭环:心理施压与动态威胁

病毒在每个加密文件夹中生成勒索信(如_readme.txt),要求受害者支付比特币或门罗币等匿名加密货币以获取解密私钥。攻击者通常设定倒计时(如72小时),超时后威胁删除私钥或公开数据。部分变种还集成ChatGPT生成的本地化勒索话术,根据用户IP自动切换语言(如中文、英文、日语)。

二、数据恢复:从技术缺陷到专业救援

1. 早期变种漏洞利用:密钥数据库破解

2025年3月,安全团队发现早期.weax变种存在密钥生成逻辑缺陷:病毒在生成RSA密钥时未正确初始化随机数种子,导致部分密钥存在重复性。通过分析大量加密样本,研究人员逆向推导出密钥生成算法,成功构建“密钥数据库”,并开发免费解密工具(如WeaxDecryptor)。截至2025年4月,该工具已帮助全球12.3万用户恢复数据,挽回经济损失超5亿美元。

操作步骤:

- 访问安全社区(如BleepingComputer)下载WeaxDecryptor工具。

- 上传单个加密文件至工具,自动匹配密钥并解密。

- 验证文件完整性后,批量处理剩余文件。

2. 专业数据恢复服务:硬件级救援

对于无密钥漏洞的变种,需依赖专业机构通过硬件写保护设备读取磁盘原始数据,结合逆向工程分析病毒加密逻辑。例如,某金融机构通过异地冷备份成功恢复98%的交易数据,仅损失2小时内的实时交易记录;而未备份的企业则需支付高额费用(恢复1TB数据约5万-15万元),且成功率不足40%。

服务流程:

- 联系91数据恢复等权威机构,提交加密文件样本。

- 技术团队评估恢复可行性,制定方案。

- 在隔离环境中执行数据雕刻(Data Carving)或GPU集群加速解密。

3. 系统级恢复:备份与重建

若备份策略完善(如遵循3-2-1原则:3份副本、2种介质、1份异地),可通过以下步骤恢复:

- 隔离感染源:拔掉网线或关闭Wi-Fi,防止病毒扩散。

- 系统净化:使用U盘启动PE系统,通过DiskGenius删除所有分区并重建MBR。

- 重装系统:安装最新版Windows 10/11,部署EDR终端防护系统。

- 数据导入:从云存储或离线硬盘恢复备份文件,验证完整性。

数据的重要性不容小觑,您可添加我们的技术服务号(sjhf91),我们将立即响应您的求助,提供针对性的技术支持。

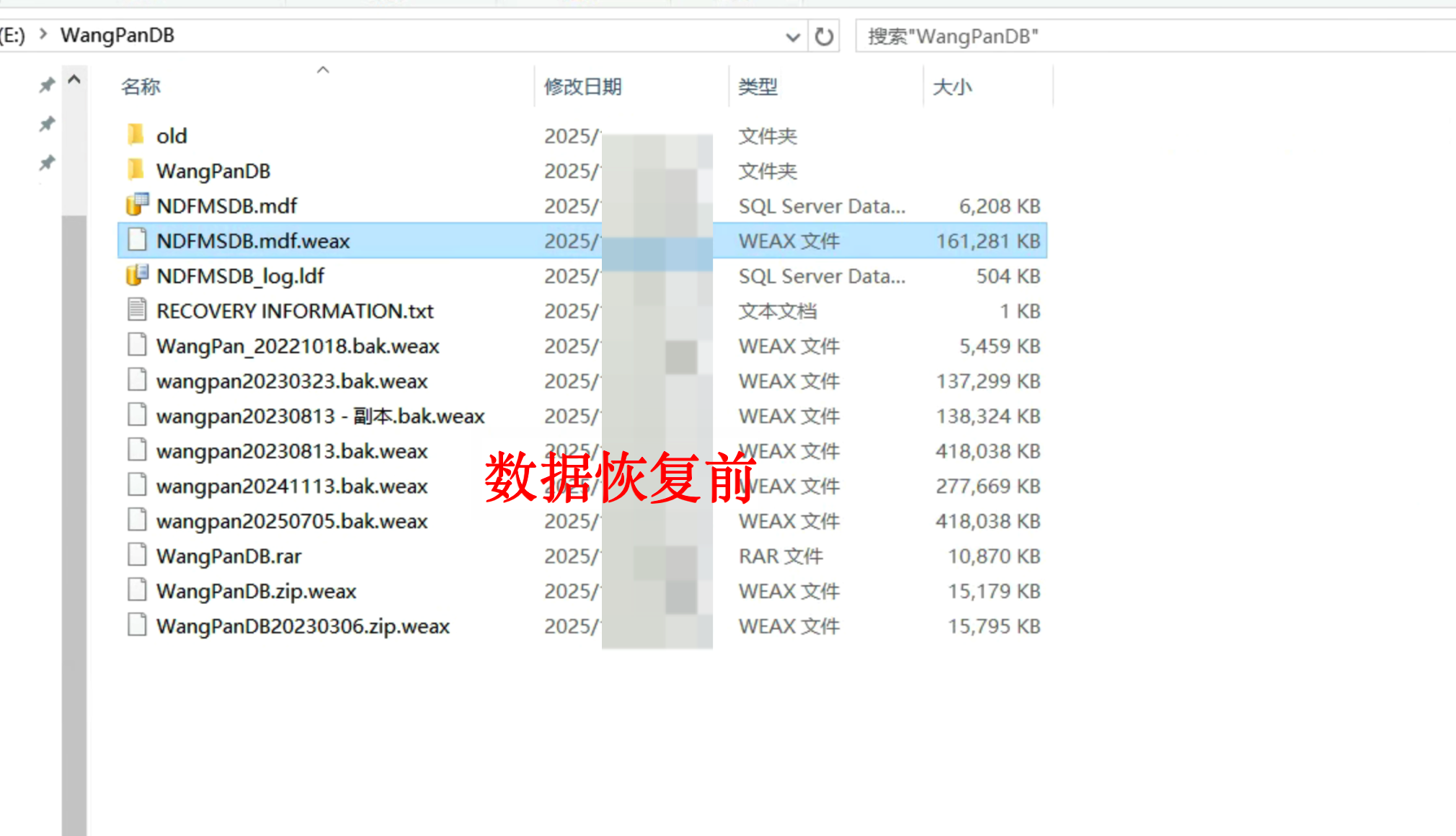

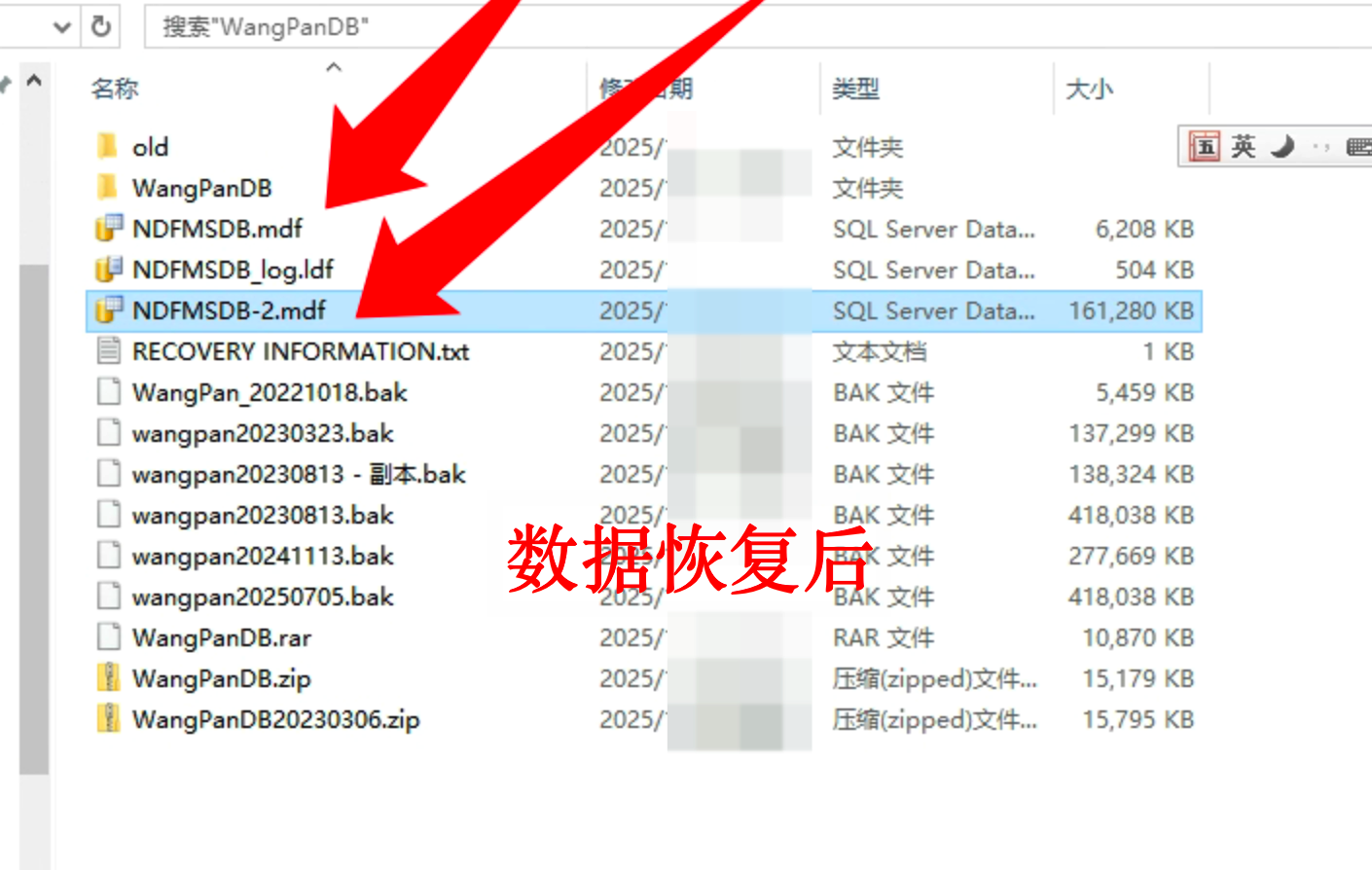

被.weax勒索病毒加密后的数据恢复案例:

三、防御体系:从被动挨打到主动免疫

1. 技术防护层:终端与网络双保险

- 终端防护:部署支持勒索病毒行为检测的EDR系统,实时监控文件加密、进程注入等异常行为。例如,卡巴斯基反勒索软件可拦截90%以上的已知变种。

- 网络隔离:划分VLAN,限制RDP(3389)、SMB(445)等高危端口的访问权限。启用SPF、DKIM、DMARC协议阻断仿冒域名邮件。

- 漏洞管理:使用Nessus扫描器每月检测系统补丁,优先修复MS17-010等高危漏洞。

2. 管理防控层:权限与意识双强化

- 权限管控:实施最小化权限原则,普通用户禁用管理员权限。例如,某企业通过组策略强制启用BitLocker磁盘加密,降低数据泄露风险。

- 培训机制:每季度开展钓鱼邮件模拟测试,员工误点率需控制在5%以下。培训内容涵盖识别可疑附件、避免使用公共Wi-Fi等。

- 应急预案:制定《勒索病毒响应手册》,明确隔离、取证、谈判等流程。例如,发现感染后立即断网,使用U盘启动至安全模式查杀病毒。

3. 数据安全层:备份与加密双备份

- 备份策略:采用Veeam Backup等工具实现热备份(15分钟增量)、温备份(每日全量)、冷备份(每月离线)。例如,某医院通过“3-2-1-1-0”策略(3份副本、2种介质、1份异地、1份离线、0未验证备份)成功抵御攻击。

- 加密存储:对备份数据实施AES-256加密,密钥分片存储于不同物理位置。

- 空气隔离:关键数据备份至与生产网络完全隔离的“暗网”存储,防止备份数据被篡改。

结语:构建三维防御,守护数字资产

.weax勒索病毒的进化揭示了勒索攻击的“工业化”趋势:通过模块化设计、自动化传播与加密算法迭代,攻击者不断抬高受害者的恢复成本。唯有构建“技术防御+管理规范+人员意识”的三维防线,才能在这场数字战争中占据主动。对于个人用户,定期备份与安全软件更新是最低成本的安全投资;对于企业用户,则需将数据安全纳入战略规划,通过红蓝对抗演练检验防御有效性。唯有如此,方能在危机四伏的网络世界中,真正守护好宝贵的数据资产。

91数据恢复-勒索病毒数据恢复专家,以下是2025年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展,。

后缀.wxr勒索病毒, weax勒索病毒,.wex勒索病毒,.wax勒索病毒,.spmodvf勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.peng勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.backups勒索病毒,.reco勒索病毒,.bruk勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[[Ruiz@firemail.cc]].peng勒索病毒,.[[Watkins@firemail.cc]].peng勒索病毒,[[ruizback@proton.me]].peng勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.Darkness勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。