8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

引言

如果你发现服务器上的文件突然变成 合同.pdf.mallox、数据库.bak.mallox,别以为这是“突发故障”。事实上,攻击者可能已在你的网络中潜伏了数天——他们翻过财务目录、测试过数据库权限、甚至备份了客户身份证扫描件,只等一个最痛的时机按下加密键。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

.mallox 不靠邮件传播,也不依赖漏洞蠕虫。它由真人操控,专挑管理松懈但业务关键的组织下手。它的名字陌生,手段却极其老练。如果您的机器遭遇勒索病毒的袭击时,我们的vx技术服务号(data788)是您坚实的后盾,共享我们的行业经验和智慧,助您迅速恢复运营。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

.mallox 勒索病毒针对业务系统的定向加密8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

.mallox 勒索病毒最显著的技术特征之一,是其高度选择性的文件加密策略。它并非像早期勒索软件那样“见文件就锁”,而是通过内置的智能过滤规则,精准识别并优先加密对受害者最具业务价值的数据类型,同时刻意避开可能引发系统崩溃的文件。这种设计背后,体现的是攻击者对“勒索经济学”的深刻理解:只有确保受害者能正常开机、能上网、能联系支付,赎金才有可能到账。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

一、跳过系统文件:维持“可操作性”

.mallox 在执行加密前,会主动排除以下类型的文件:8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

可执行程序(.exe、.com、.bat、.cmd);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

系统动态链接库(.dll、.sys、.ocx);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

驱动文件、启动配置(如 boot.ini、ntldr);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

Windows 目录下的核心组件(如 C:\Windows\*)。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这一策略确保操作系统在加密后仍能正常启动,用户可顺利打开浏览器访问 Tor 支付页面,或运行邮件客户端联系攻击者。若系统蓝屏或无法登录,赎金谈判将无从谈起——这不符合犯罪团伙的商业逻辑。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

二、聚焦高价值业务数据:直击命脉

.mallox 的加密列表经过精心设计,特别针对亚洲及中文用户环境中常见的业务系统:8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

1. 本土 ERP/财务软件数据库

-

金蝶 K3/KIS:重点加密 .dbf(dBase 表文件)、.glb(账套全局信息)、.kdc(凭证数据);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

用友 U8/NC/T+:锁定 .ufdata(主数据库文件)、.uferpact(权限配置)、.log(事务日志);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

速达、管家婆、新中大等:识别其特有的数据目录结构,如 Data\*.dat、Account\*.mdb。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这些文件一旦被加密,企业将无法生成报表、开具发票、核算工资,业务立即停摆。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

2. 通用数据库文件

-

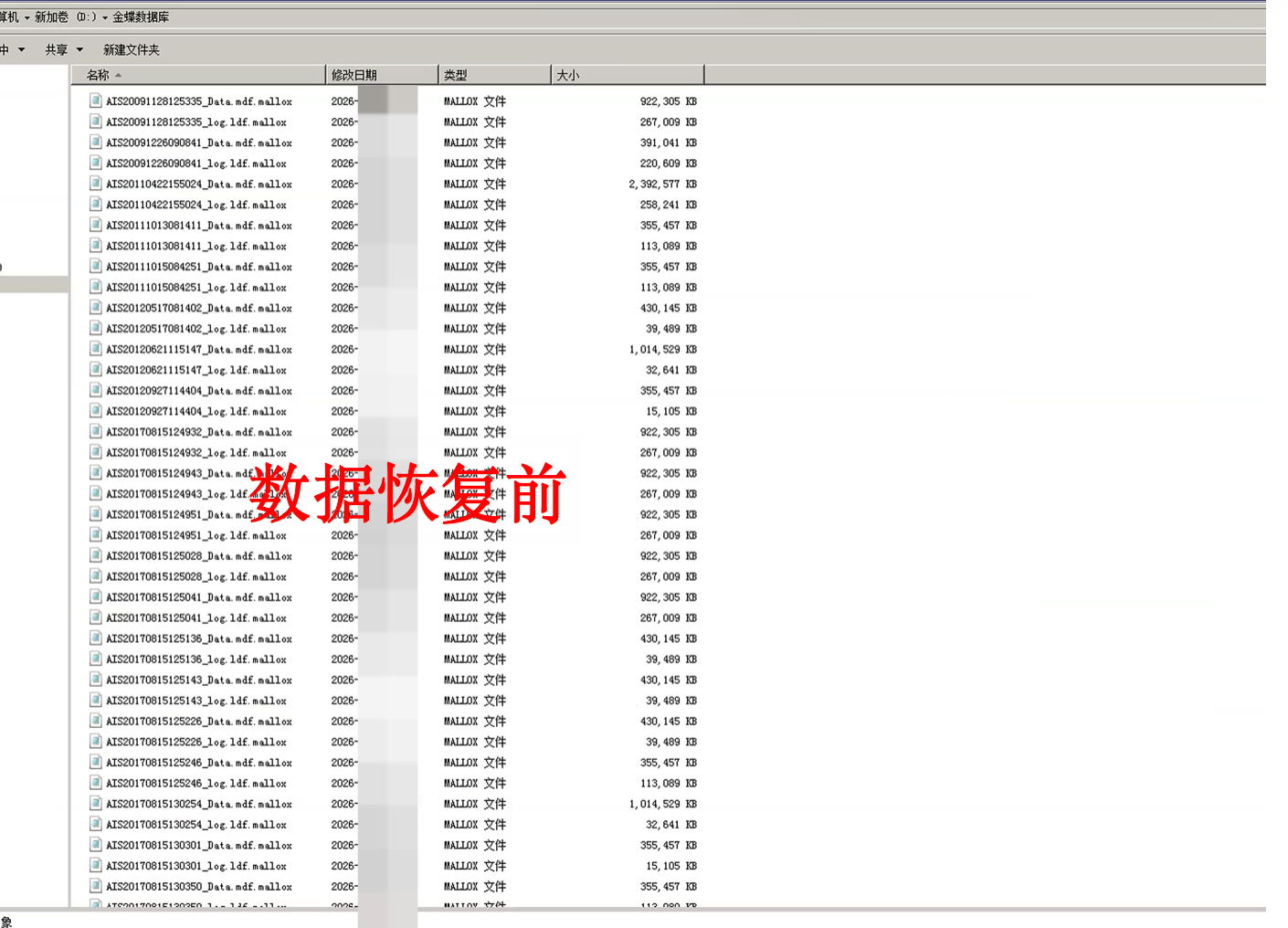

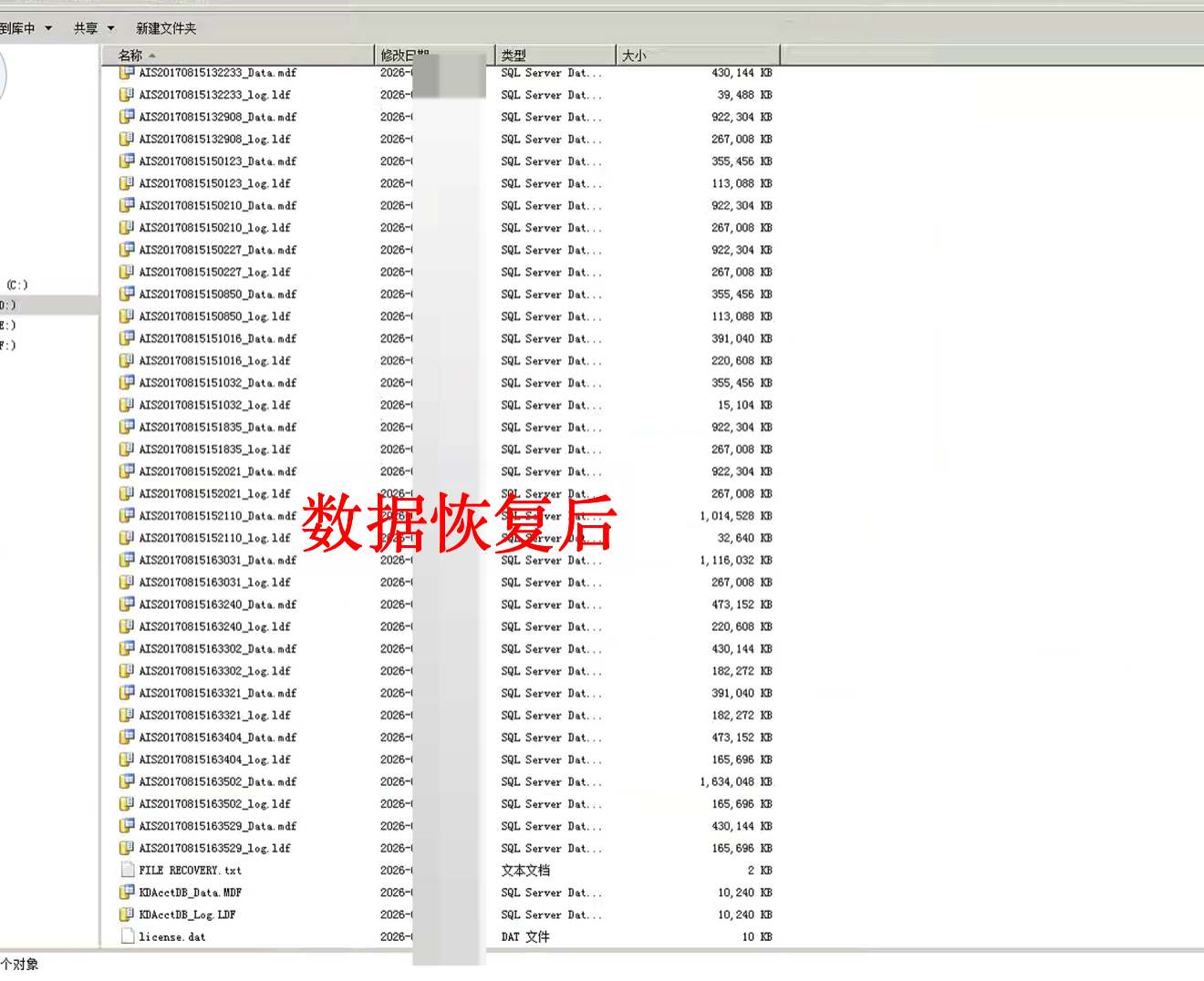

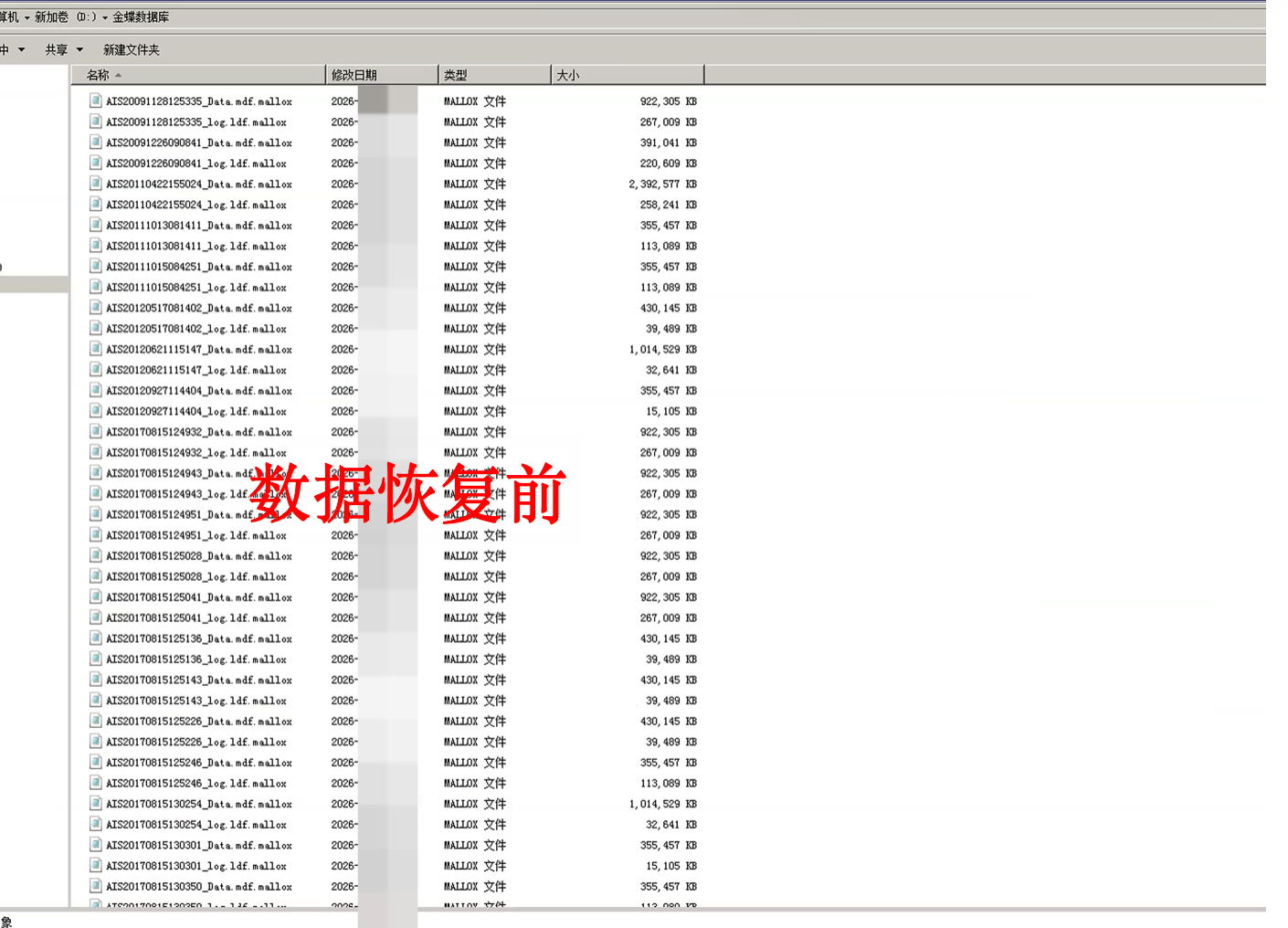

Microsoft SQL Server:.mdf(主数据文件)、.ldf(日志文件)、.bak(备份文件);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

MySQL / MariaDB:.ibd、.frm、.MYD 等 InnoDB/MyISAM 数据文件;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

Access 数据库:.mdb、.accdb。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

攻击者深知,数据库是企业的“数字心脏”,加密后恢复成本极高。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

3. 设计与工程文件

-

AutoCAD 图纸:.dwg、.dxf;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

Adobe 创意套件:.psd(Photoshop)、.ai(Illustrator)、.indd(InDesign);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

SolidWorks、UG、Pro/E 等工业设计文件。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这类文件通常无法通过文本重建,且包含大量不可替代的知识产权。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

4. 虚拟化与备份资产

-

VMware 虚拟机磁盘:.vmdk;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

Hyper-V 虚拟硬盘:.vhd、.vhdx;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

备份快照:.vbk(Veeam)、.tib(Acronis)。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

加密虚拟机意味着整个业务环境被锁定,影响远超单台物理机。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

5. 办公文档与客户资料

-

Office 文件:.docx、.xlsx、.pptx、.pdf;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

邮件存档:.pst、.ost;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

客户名单、合同扫描件、身份证复印件等敏感文档。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这些内容直接关联企业运营与合规风险,是双重勒索的核心筹码。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

三、加密逻辑背后的人工侦察痕迹

.mallox 的这种“精准打击”能力,并非完全依赖静态规则。安全研究人员在多个样本中发现:8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

加密前会调用 dir /s /b *.ufdata、dir C:\KINGDEE\* /s 等命令探测特定路径;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

部分变种会读取注册表项(如 HKEY_LOCAL_MACHINE\SOFTWARE\Kingdee)获取软件安装目录;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

在横向移动到文件服务器后,会手动浏览共享盘,确认“财务部”“研发中心”等目录位置。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这表明,攻击者在自动化脚本之外,往往进行了人工侦察。他们不是盲目运行加密程序,而是先确认目标是否值得下手——如果发现只是普通办公电脑,可能直接放弃;一旦识别出 ERP 服务器或财务数据库,则立即升级为高优先级目标。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

四、防御启示:保护“高价值靶点”

正因 .mallox 如此聚焦业务核心数据,防御也应针对性加强:8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

对 ERP、数据库服务器实施网络隔离,禁止普通终端直接访问;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

限制数据库文件的写权限,仅允许可信应用账户修改;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

监控异常批量读取行为(如非工作时间大量读取 .ufdata 文件);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

将业务数据库纳入重点备份范围,并确保其备份离线存储。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

.mallox 的定向加密策略,本质上是一种“商业优化”——它用最小的破坏,换取最大的勒索杠杆。而对企业而言,真正的防线不在杀毒软件,而在是否清楚自己的“数字命脉”在哪里,并为之加锁。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

因为在这个时代,攻击者早已知道你最重要的文件是什么——你,更应该知道。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data788),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

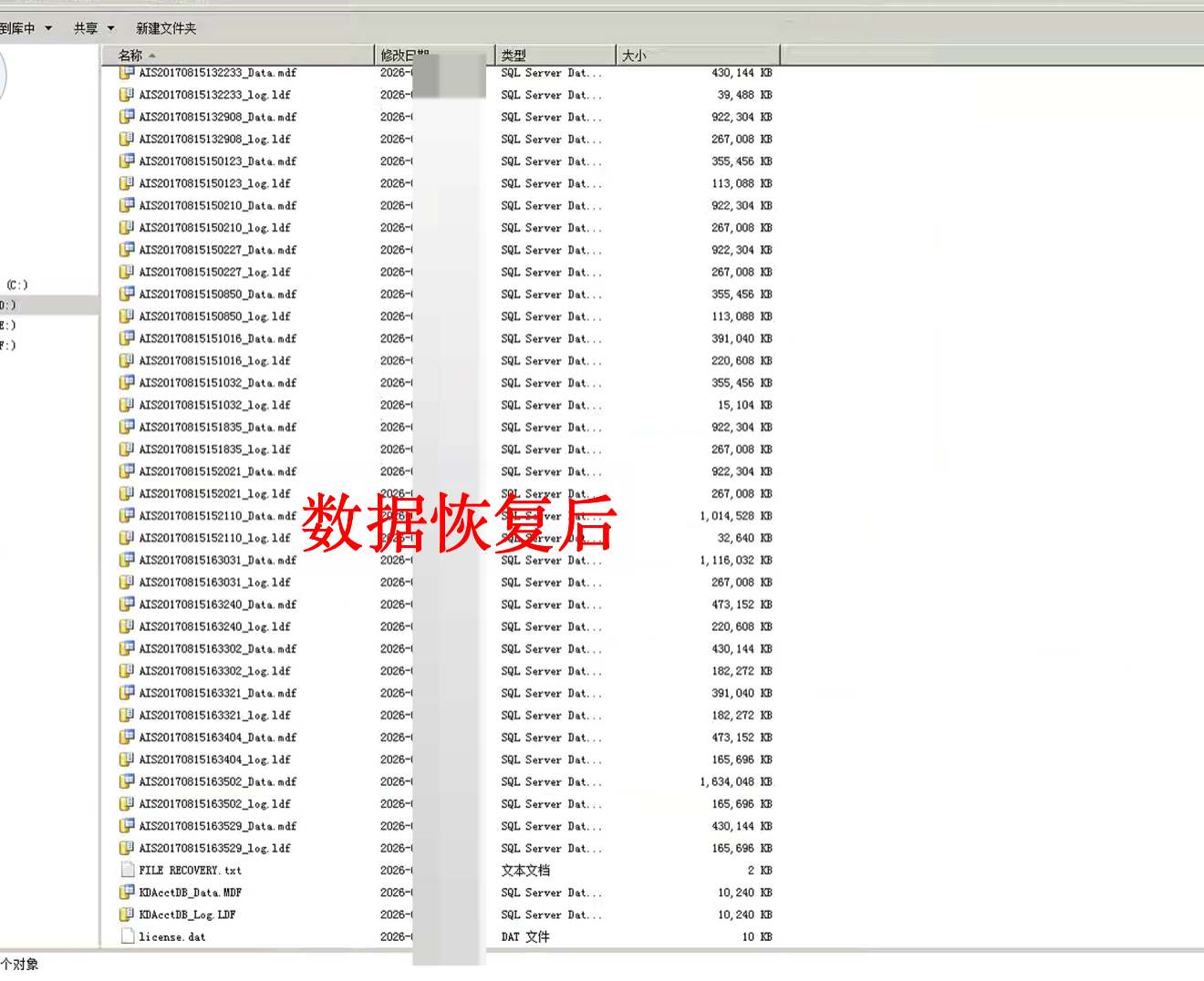

被.mallox勒索病毒加密后的数据恢复案例:8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

预防:不是堆砌产品,而是改变习惯

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

1. 彻底管控远程访问

-

非必要绝不开放 RDP 到公网;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

必须使用时,启用 多因素认证(MFA)+ IP 白名单 + 强密码(12位以上);8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

定期审计远程登录日志,发现异常立即阻断。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

2. 让备份真正“离线”

-

自动同步 ≠ 安全备份;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

每周应有一次手动断电备份,并物理隔离存储;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

云备份务必启用不可变策略或法律保留(Legal Hold)。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

3. 最小权限 + 行为监控

-

普通用户不应拥有本地管理员权限;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

通过组策略限制 Office 宏、PowerShell 脚本执行;8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

-

部署 EDR 系统,监控批量重命名、卷影删除、异常外联等行为。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

结语:最危险的不是技术,而是侥幸

.mallox 勒索病毒之所以得手,很少因为技术高超,而往往因为基础疏忽——一个弱密码、一次未打的补丁、一份连着网的备份。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

真正的安全,不在于部署多少安全产品,而在于是否愿意为“万一”付出那一点麻烦:拔掉备份硬盘的电源线,比安装十款杀毒软件更有效。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

因为在这个时代,最坚固的防线,是你对细节的坚持。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展,。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

后缀.rox勒索病毒,.xor勒索病毒,.rx勒索病毒, .xr勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.backups勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒等。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp

8wL91数据恢复-勒索病毒数据恢复专家,.rox/.xor/.rx/888/baxia/bixi/wman/mkp