构建数字护城河:企业如何系统性防御.rox等勒索病毒攻击?

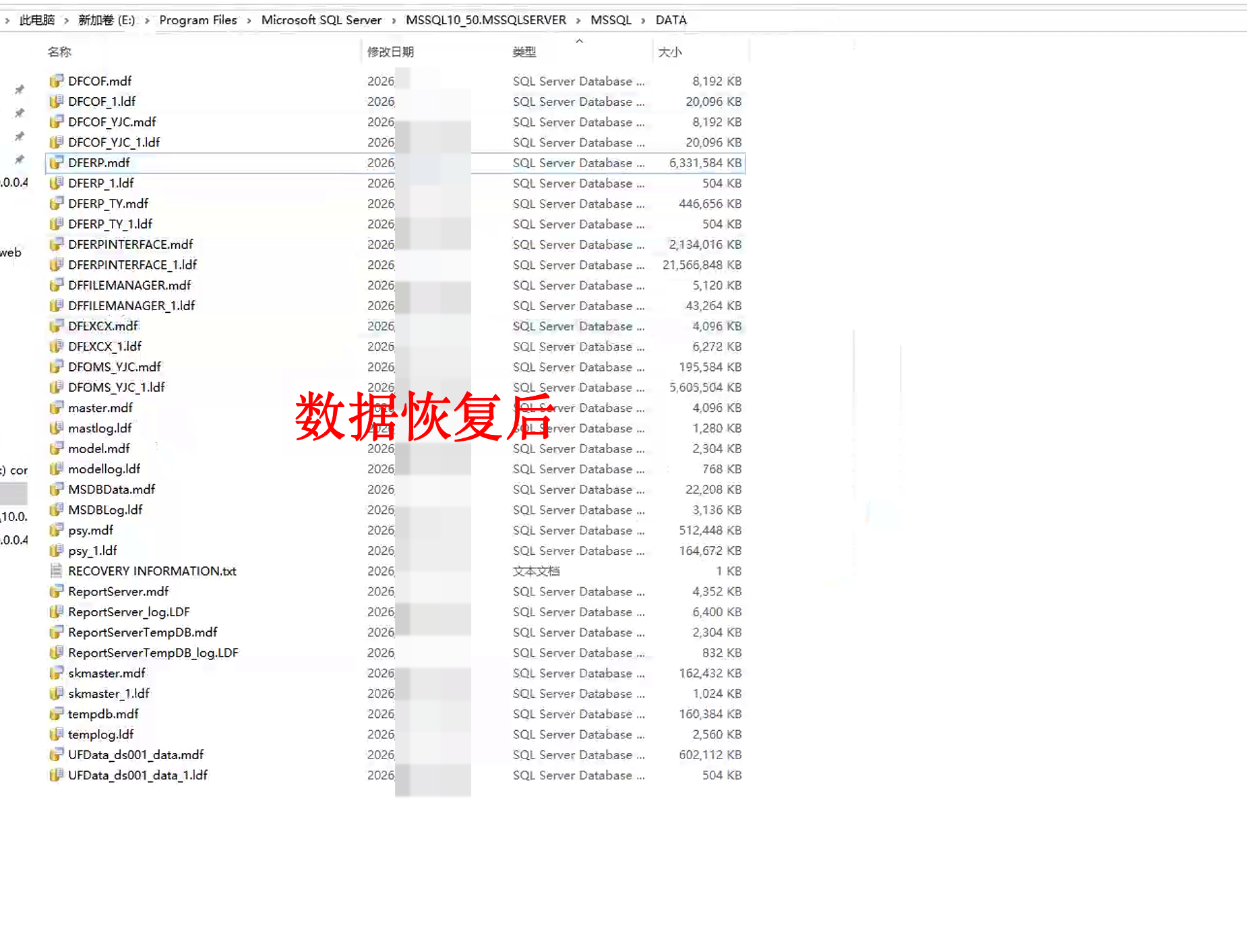

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

在数字化时代,数据安全已成为个人和企业不可忽视的重要议题。勒索病毒作为网络安全领域的一大威胁,持续演变并采用更复杂的加密技术,给全球用户带来巨大损失。其中,.rox勒索病毒作为较新的变种,正引起安全专家的广泛关注。本文将深入介绍.rox勒索病毒的特征、数据恢复可能性以及有效的预防措施,

构建数字护城河:企业如何系统性防御.rox等勒索病毒攻击?

案例简介:

在数字化时代,数据安全已成为个人和企业不可忽视的重要议题。勒索病毒作为网络安全领域的一大威胁,持续演变并采用更复杂的加密技术,给全球用户带来巨大损失。其中,.rox勒索病毒作为较新的变种,正引起安全专家的广泛关注。本文将深入介绍.rox勒索病毒的特征、数据恢复可能性以及有效的预防措施,

引言

在数字化时代,数据安全已成为个人和企业不可忽视的重要议题。勒索病毒作为网络安全领域的一大威胁,持续演变并采用更复杂的加密技术,给全球用户带来巨大损失。其中,.rox勒索病毒作为较新的变种,正引起安全专家的广泛关注。本文将深入介绍.rox勒索病毒的特征、数据恢复可能性以及有效的预防措施,帮助您更好地保护您的数字资产。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

核心威胁升级:为何 .rox 病毒成为“无解”难题?

当 .rox 勒索病毒(隶属于 Weaxor 家族)作为臭名昭著的 Mallox 勒索病毒的“精神续作”登场时,网络安全界发现,这不仅仅是一次简单的版本迭代,而是一场针对数据恢复可能性的“降维打击”。

相较于旧版病毒,.rox 在加密机制上进行了两项关键的“技术升级”,直接导致了目前数据恢复的极高难度。以下是对这两大核心威胁的深度剖析。

绝望的根源:几乎 100% 的“在线密钥”机制

要理解 .rox 为何难对付,首先必须理解勒索病毒加密的两种模式:“离线密钥”与“在线密钥”。

旧时代病毒的“仁慈”:离线密钥在早期的勒索病毒(如旧版 STOP/Djvu 家族)中,由于黑客无法保证每个受害者的电脑都能时刻连接互联网,病毒代码中通常会硬编码一组通用的“离线密钥”。

-

机制:如果病毒无法连接黑客服务器,它就会使用这个内置的离线密钥加密文件。

-

后果:因为所有使用离线密钥感染的电脑,其加密密码都是一样的。一旦安全专家提取出这个密钥,就可以发布一个通用的解密工具,成千上万的受害者都能免费恢复数据。

rox 病毒的“绝杀”:在线密钥.rox 病毒(Weaxor 家族)改变了这一规则。它几乎完全依赖“在线密钥”,不再保留内置的离线密钥作为备选。

-

机制:病毒一旦运行,会立即尝试连接黑客的指令与控制服务器。连接成功后,服务器会为这台特定的受害电脑动态生成一把独一无二的加密密钥(ID),并回传给病毒。

-

后果:

-

-

唯一性:每一台被感染的电脑,其文件加密密码都是全球唯一的。A 电脑的密钥无法解开 B 电脑的文件。

-

无通用解药:由于密钥存储在黑客的服务器上,且每台机器不同,安全专家无法通过分析病毒样本提取出通用密钥。

-

恢复死局:除非执法部门攻破了黑客的服务器并缴获了密钥数据库(这种情况极少发生),否则通过技术手段暴力破解 RSA-256/4096 加密在数学上是不可能的。

-

对比总结

-

旧病毒:像是一把万能钥匙能开很多门,或者每栋楼用一把钥匙。只要拿到钥匙,大家都能开门。

-

.rox 病毒:像是给每户人家换了一把特制的锁,且钥匙只有锁匠(黑客)手里有。没有钥匙,只能换门(重装系统)或买钥匙(支付赎金)。

技术壁垒:加密算法的“补丁”与加固

如果说“在线密钥”锁死了免费解密的大门,那么“算法加固”则是焊死了窗户。

Mallox 的漏洞Weaxor/.rox 被认为是 Mallox 勒索病毒的重打包或修改版。早期的 Mallox 版本在生成随机数和密钥时,存在一定的逻辑缺陷。敏锐的安全研究人员曾利用这些缺陷,通过密码学分析反推出了部分密钥,从而开发了免费解密工具。

Weaxor/.rox 的进化.rox 病毒在 Mallox 的源码基础上进行了深度的“代码重构”和“加固”:

-

增加随机数生成步骤:它在密钥生成的核心环节,引入了更复杂的随机数生成算法(例如增加了额外的熵值或二次随机数生成步骤)。

-

修复逻辑漏洞:它修复了 Mallox 中曾被利用的漏洞,使得密钥生成的过程更加混乱且不可预测。

-

编译优化:部分变种使用了更高版本的编译器优化,使得逆向工程分析代码逻辑的难度呈指数级上升。

后果这意味着,即便安全专家拿到了 .rox 的病毒样本,想要通过纯技术手段(不依赖黑客密钥)反推出解密算法,其难度已经从“困难模式”升级到了“地狱模式”。目前在数学和算力层面,几乎堵死了技术破解的道路。

当重要文件被勒索软件锁定时,可第一时间联系我们的技术服务号(data338)。我们承诺7×24小时响应,为您制定高效的数据解密与修复计划。

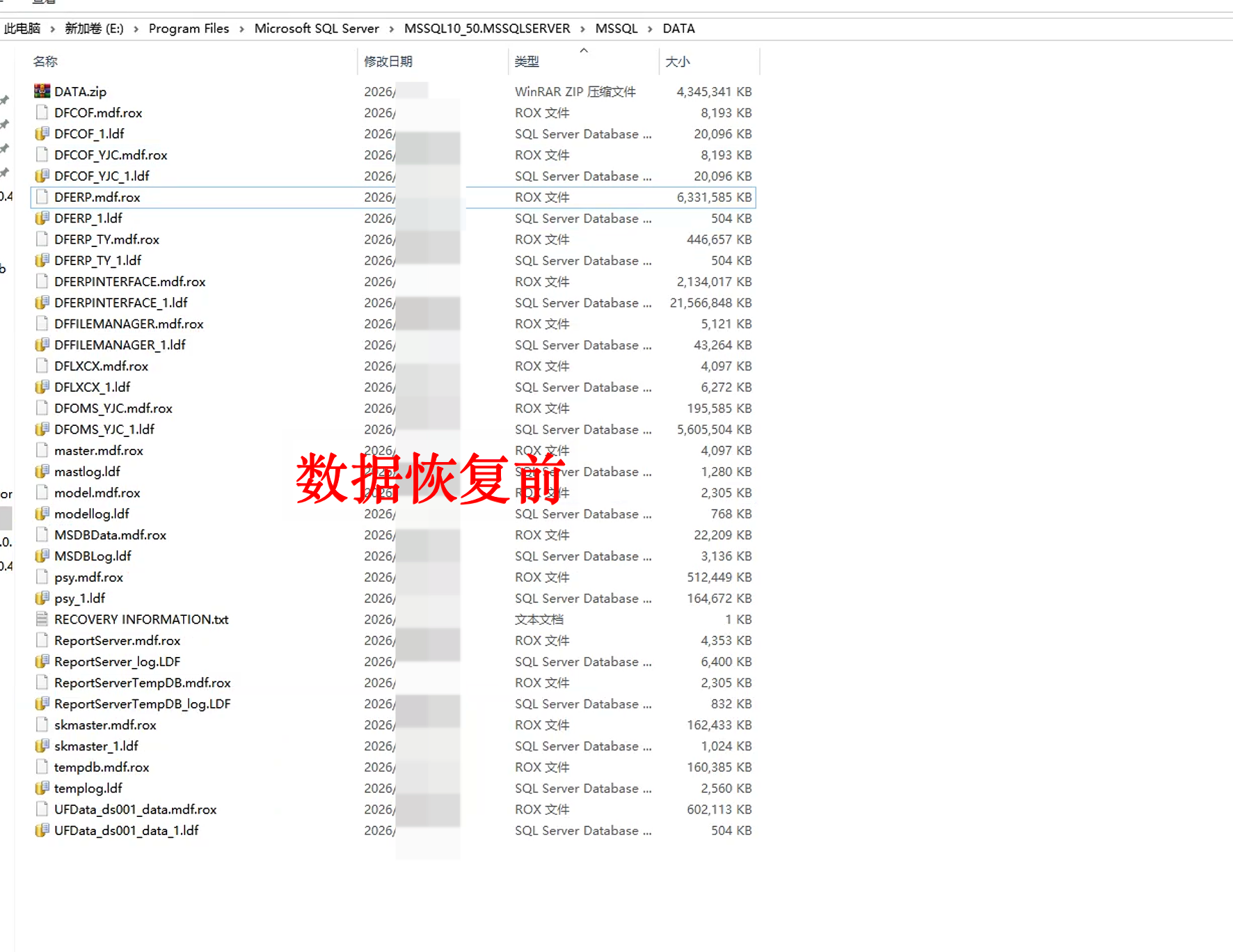

被.rox勒索病毒加密后的数据恢复案例:

应急响应与恢复的现实情况

面对 .rox 病毒的加密,需要认清现实,采取科学的应急响应措施。

数据恢复的现实

-

免费解密希望渺茫:由于几乎全部使用唯一的在线密钥,目前全球尚无公开可用的 .rox 通用解密工具。声称能解密的工具多为骗局。

-

备份是唯一可靠途径:拥有与网络物理隔离的离线备份(如定期手动拔下的移动硬盘)是目前最可靠、最经济的数据恢复方式。

-

专业服务的有限作用:在感染后未重启、未清理的前提下,专业的应急响应团队可能会尝试恢复残留的卷影副本、从数据库日志或临时文件中提取数据。但这成功率有限,且成本高昂,黄金响应时间通常在发现后的24小时内。

正确的应急流程

-

立即物理断网:第一时间拔掉网线、禁用Wi-Fi,防止病毒在内网横向传播。

-

保留现场:不要立即关机或重启,保留内存和磁盘状态以供后续分析。

-

确认感染范围:排查内网中其他服务器和终端,确认是否有多台设备被感染。

-

更改所有相关密码:在确认安全的设备上,立即更改所有可能被泄露的账户密码,特别是管理员、数据库和远程访问服务的密码。

企业级预防策略补充

除了个人用户层面的预防措施,企业应特别关注以下几点:

-

漏洞管理:建立严格的补丁管理流程,尤其要对财务系统、OA系统等核心业务系统进行定期的安全评估和漏洞修复。

-

RDP 严格管控:非必要不将 RDP 等远程管理服务暴露在公网。如必须使用,应强制启用多因素认证(MFA)并设置 IP 白名单。

-

最小权限原则:限制员工账户的权限,普通用户不应拥有本地管理员权限,以限制恶意软件的破坏范围。

-

部署 EDR 系统:采用端点检测与响应(EDR)解决方案,可以有效监控和阻断勒索软件的异常行为,如批量文件加密、删除卷影副本等。

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.sorry勒索病毒,.rox勒索病毒,.xor勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,Devicdata-X-XXXXXX勒索病毒,.helperS勒索病毒,lockbit3.0勒索病毒,.mtullo勒索病毒,.defrgt勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.[systemofadow@cyberfear.com].decrypt勒索病毒,.888勒索病毒,.AIR勒索病毒,.Nezha勒索病毒,.BEAST勒索病毒,.[TechSupport@cyberfear.com].REVRAC勒索病毒,.[xueyuanjie@onionmail.org].AIR勒索病毒,.wman勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒,.[[dawsones@cock.li]].wman勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。