rox勒索病毒解密指南:文件恢复与预防全攻略

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

.rox 勒索病毒是 Weaxor 家族的致命变种,专攻企业核心业务,集“精准爆破、数据窃取、双重勒索”于一身。面对其几乎无法破解的在线加密算法,事后补救往往为时已晚。本文将带你深入剖析 .rox 的攻击套路,并提供一套从边界封堵到离线备份的实战防御指南,助你守住企业的数字生命线。

rox勒索病毒解密指南:文件恢复与预防全攻略

案例简介:

.rox 勒索病毒是 Weaxor 家族的致命变种,专攻企业核心业务,集“精准爆破、数据窃取、双重勒索”于一身。面对其几乎无法破解的在线加密算法,事后补救往往为时已晚。本文将带你深入剖析 .rox 的攻击套路,并提供一套从边界封堵到离线备份的实战防御指南,助你守住企业的数字生命线。

导言

.rox 勒索病毒是 Weaxor 家族的致命变种,专攻企业核心业务,集“精准爆破、数据窃取、双重勒索”于一身。面对其几乎无法破解的在线加密算法,事后补救往往为时已晚。本文将带你深入剖析 .rox 的攻击套路,并提供一套从边界封堵到离线备份的实战防御指南,助你守住企业的数字生命线。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

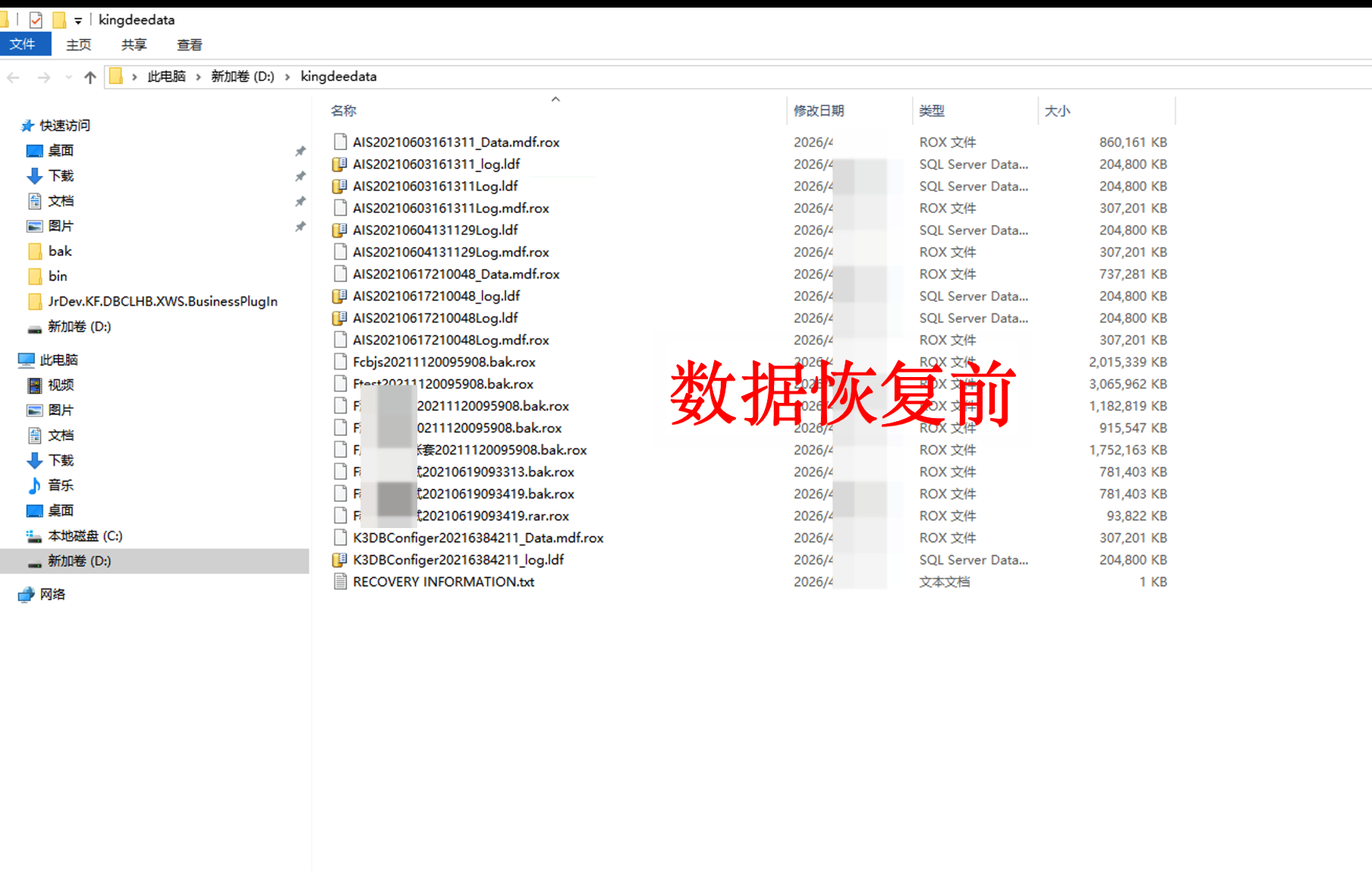

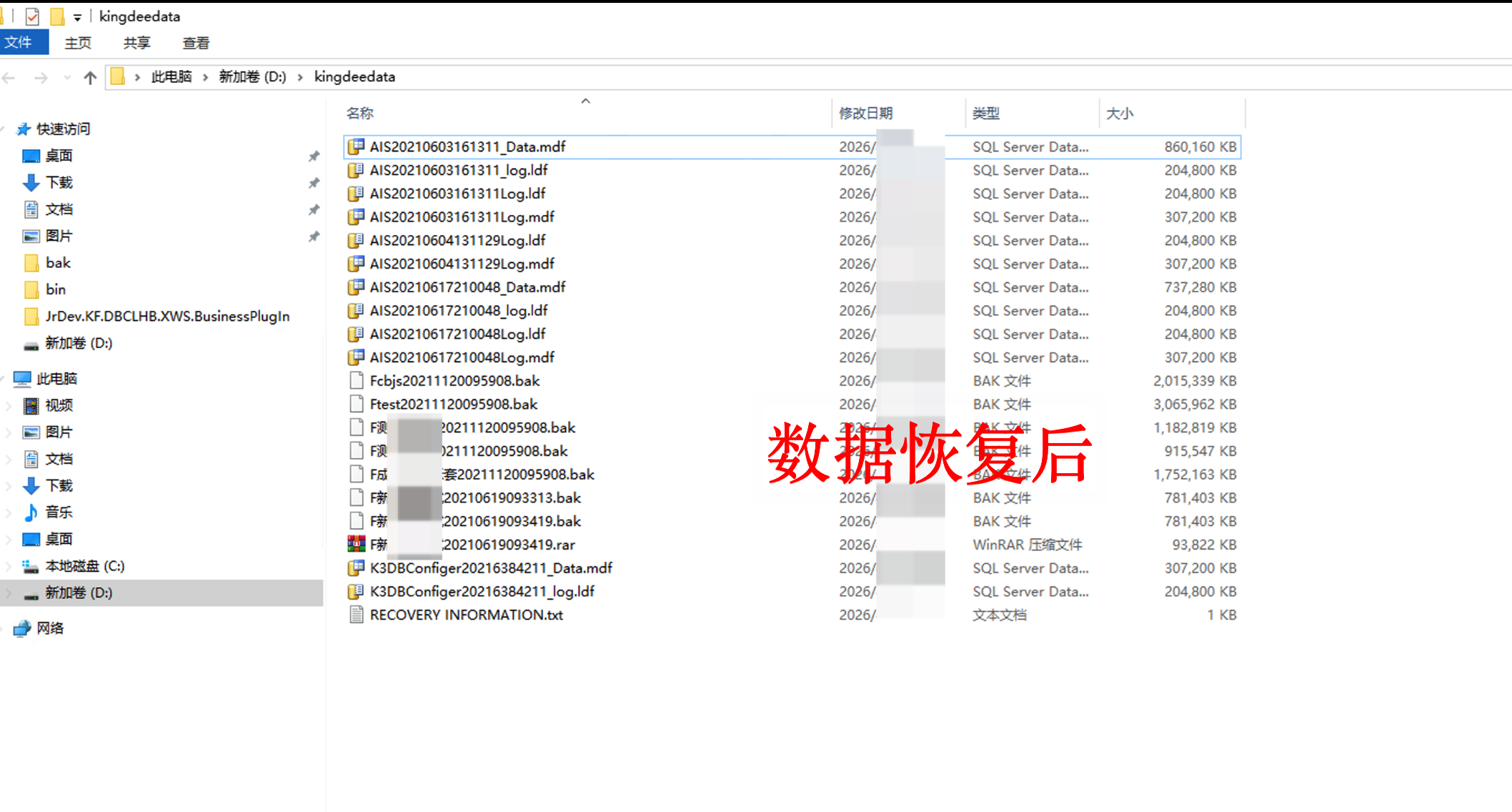

被.rox勒索病毒加密后的数据恢复案例:

心理战与隐蔽通信:暗网背后的“空白首页”

当受害者按照 RECOVERY INFO.txt 中的指引,通过 Tor 浏览器访问攻击者提供的 .onion 暗网地址时,最先迎接他们的往往不是勒索金额或支付按钮,而是一个完全空白的页面。这种反常的“留白”并非技术故障,而是攻击者刻意制造的“未知恐惧”:

-

制造神秘与焦虑:在极度恐慌的状态下,空白页面会让受害者陷入无尽的猜测——“是我的网络没连上?”“是黑客已经删除了我的数据?”还是“我的设备已经被完全监控?”。这种对未知的焦虑感会迅速放大受害者的无助情绪。

-

迫使主动试探:空白页面切断了常规的“交钱赎货”流程,迫使受害者必须主动去寻找入口或尝试刷新、点击。一旦受害者开始主动操作,就意味着他们在心理上已经迈出了与黑客“建立连接”的第一步,从而更容易落入后续的谈判陷阱。

一对一私密聊天室:隐蔽的谈判黑箱

通过特定入口进入后,受害者会发现自己身处一个类似在线客服的一对一私密聊天界面。这种设计极大地提升了攻击者的生存能力和谈判优势:

-

极致的隐蔽性:这个聊天室通常部署在 Tor 暗网深处,且采用端到端加密。不仅普通人无法访问,执法部门和网络安全机构想要追踪服务器位置、获取聊天日志或进行取证,难度都呈指数级上升。

-

定制化的心理施压:黑客可以通过这个私聊窗口,针对受害者的具体身份(如企业规模、财务状况)进行“看人下菜碟”的精准勒索。他们可以随时调整话术,从威胁恐吓到假装“同情”提供折扣,像专业的谈判专家一样一步步击溃受害者的心理防线。

双重勒索实锤:数据窃取的“证据链”

.rox 病毒最致命的一环在于它不再满足于单纯的加密,而是实施了“加密 + 窃取”的双重勒索。在私密聊天室中,攻击者会毫不掩饰地展示他们已经掌握的底牌:

-

赤裸裸的死亡威胁:攻击者会明确告知受害者,支付赎金仅仅是购买了“解密密钥”,如果不付钱,他们不仅不会解密文件,还会将窃取的核心机密(如客户名单、财务报表、研发代码)在暗网的数据泄露站点公开拍卖。

-

极具冲击力的“证据”展示:为了证明威胁的真实性,攻击者往往会在聊天框中直接甩出几个真实的样本文件(例如:“这是你们公司2026年第一季度的财务预算表.xlsx”)。这种“眼见为实”的冲击,会瞬间让受害者意识到数据泄露的严重后果——不仅仅是业务停摆,更可能面临法律诉讼、商业信誉破产等毁灭性打击。

面对这种集心理压迫、隐蔽通信与双重勒索于一体的攻击手段,企业在日常的安全建设中,除了防范加密,更要高度重视数据防泄露(DLP)和敏感数据分级保护,因为对于 .rox 而言,数据被窃取往往比被加密更致命。

当重要文件被勒索软件锁定时,可第一时间联系我们的技术服务号(data338)。我们承诺7×24小时响应,为您制定高效的数据解密与修复计划。

被.rox勒索病毒加密后的数据恢复案例:

筑牢边界防线,严控外部访问

为了将这一策略真正落地,我们可以从以下几个维度进行更深度的细化与补充: